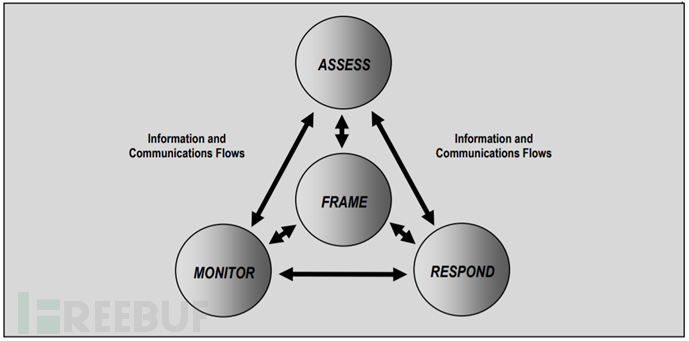

此前介绍了 NIST SP800-30 风险管理过程中的“评估”阶段,本文会介绍剩余的两个部分:“响应”与“监控”。

响应阶段

通过风险分析确定风险后,就要应对相应的风险。风险管理策略有如下四种类型,通常来说降低风险 -> 承担风险是一个普遍的策略。

- 降低风险

- 通过引入安全控制来降低风险

- 承担风险

- 根据管理层的判断接受剩余风险

- 风险转移

- 将风险转移给第三方,例如使用网络保险以及第三方产品与服务

- 规避风险

- 消除风险,例如为了避免风险可能禁止通过电子邮局与客户进行沟通

五种安全控制

通常在风险缓解中实施安全控制,安全控制也通常分为多个类别:

- 指挥控制(指令)

- 促进所需应为或者抑制错误行为,例如进行规则和意识的培训

- 拒止控制(预防)

- 禁止、限制或阻止某些恶意行为,例如访问控制

- 侦测控制

- 检测恶意行为,例如 IDS 或 EDR

- 纠正控制(恢复)

- 纠正监测到的安全事件,例如备份

- 备用控制(补偿)

- 如果有各种理由不能采取控制措施,请采取替代措施以降低风险

这里的重点是,从纵深防御的角度触发,组合多种类型的防御方式非常重要。例如,通过访问控制实施预防性控制措施,然后通过日志监控实施启发式控制措施。

监控阶段

风险管理过程中最后的部分是监控。在此过程中,可以从以下角度监控风险和响应,如果有任何变更就需要重新进行风险分析与风险响应。

- 风险应对策略是否合适?

- 安全控制措施是否有效?

- 新的风险是否出现?

简化风险管理流程

综上所述,风险管理是指进行风险分析 -> 风险处理 -> 风险监控的过程。因此,风险管理不过是重复这个 PDCA 周期。

简化风险分析

此前,我们将风险表述为“威胁×脆弱性×资产”。但是在某些风险分析中,仅通过“威胁×脆弱性”来进行风险分析。此外,也可以使用 CSC 等框架根据脆弱性进行风险评估。

这样一来就简化了风险评估的过程。例如,如果资产分析的类型可能导致分析结果不稳定、“没有多种类型的资产/任何资产的信息泄露对业务影响都很大”的情况下则可以将其省略。

也可以忽略威胁,例如,在“特定情况下为威胁”或“有必要应对任何威胁”的情况下,可能不可避免地要考虑该威胁。如果不是这种情况,可以忽略威胁。

资产和威胁是防御方难以控制的参数,因为某些情况对这两部分进行分类时可以适当进行简化。

清单方法与场景方法

如上所述,简化风险分析并使用 CSC 漏洞评估的风险分析方法被称为清单方法。这种方式需要准备 CSC 的检查表,通过是否或五步评估来测量成熟度。这种方法本身是一个很好的起始点,这样做可以很容易搞清楚要做什么。CIS CAST也是一种典型的清单方法。

当然,我们不建议止步于清单方法。相反的,将清单应用于网络图中,使用基于场景的分析方法进行分析,这样可以更充分地考虑攻击场景,如果不这样做可能会存在疏漏。

可以举一个例子,假如 X 公司的所有重要业务系统和业务数据都在云端。使用清单方法进行检查时,一切(相对于内部 OA)都是完美无缺的,在这种情况下,我们可以说已经完成了正确的风险分析吗?答案是否定的,上述情况下应该将云攻击视为一种攻击方案。但是如果只关注清单而忽略了网络部署情况以及实际的攻击情况,就会产生疏漏。因此,检查清单是一种好方法,但是要意识到需要对攻击进行分析,以免丢失检查清单的本质。

总结

本文介绍了风险管理过程的其余阶段,还谈到了基于场景的分析方法的重要性。相关内容可以扩展阅读 NIST 推出的风险管理框架(RMF)。

风险分析与风险管理是相关安全措施的基础,如果这一系列文章能够对读者产生帮助那就再好不过了,暂时没有相关的内容可以清楚地对这些问题进行描述。