DDoS攻击木马“魔鼬”突袭我国,染数万“肉机”危机四伏

近日,CNCERT通报了“魔鼬”木马攻击事件,该木马具备拒绝服务(DDoS)攻击能力,亚信安全已经截获该木马病毒,并将其命名为TROJ_ELKNOT.A。据统计,我国已有6.4万余个IP受控于“魔鼬”。其中,受控IP地址数量最多的省份为广东、江苏、浙江,占比分别为18.7%,9.3%和7.5%。

本次“魔鼬” 攻击事件中被攻击域名或IP多为操作系统下载站点,受攻击的域名/IP和对应的网站名如下图所示:

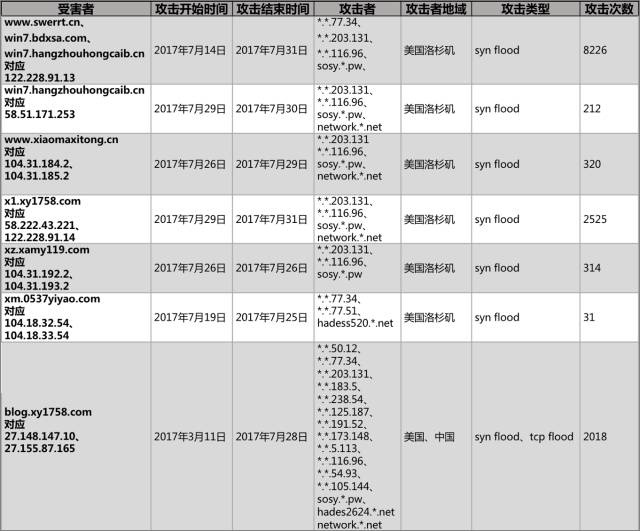

对本次事件中的被攻击域名进行关联查询,发现部分域名在相近时间也遭受了其他组织的DDoS攻击,详细信息如下:

经过分析和关联查询,发现在相近时间内多个组织对相同目标发起DDoS攻击。从目前掌握的资料来看,本次DDoS事件的攻击强度足以瘫痪一般的网站,但是部分受攻击网站采用了CDN服务,因此没有受到严重影响。

亚信安全解析:“魔鼬”木马攻击技术细节

该木马由其它恶意程序生成或者用户访问恶意网站不经意下载感染本机。

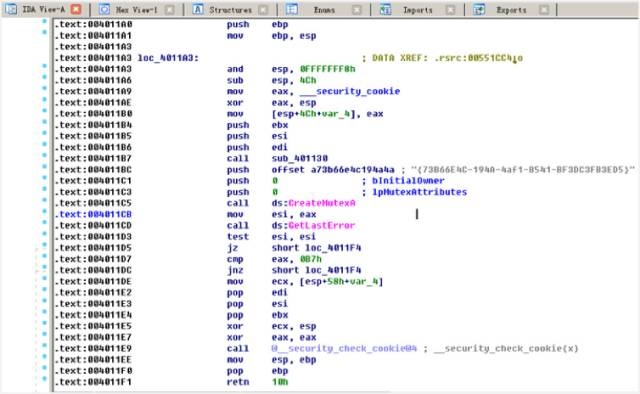

该木马创建互斥量,保证唯一实例运行

该木马创建互斥量,保证唯一实例运行

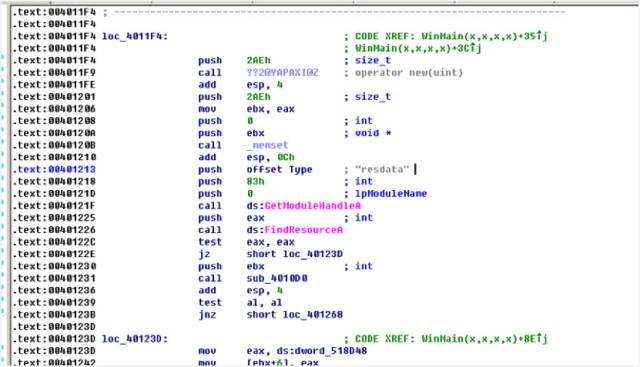

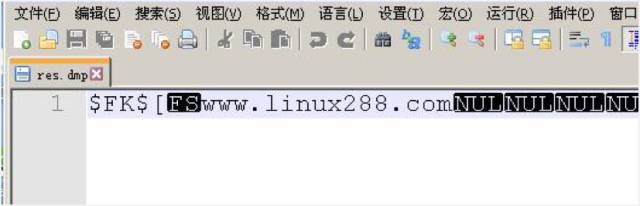

加载资源文件,获取C&C服务器地址www.linux288.com

加载资源文件,获取C&C服务器地址www.linux288.com

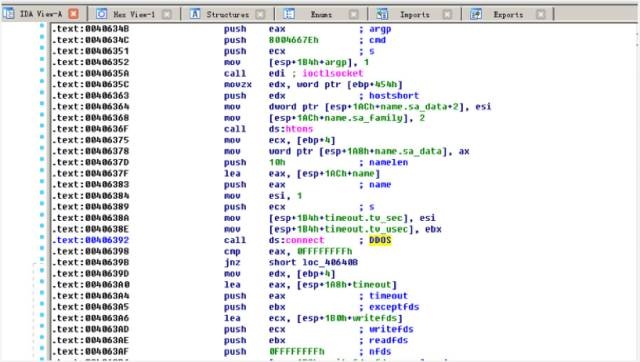

该木马向目标地址发起DDoS攻击

该木马向目标地址发起DDoS攻击

亚信安全解决方案

亚信安全病毒码版本13.584.60已经可以检测该病毒,请及时升级病毒码版本。

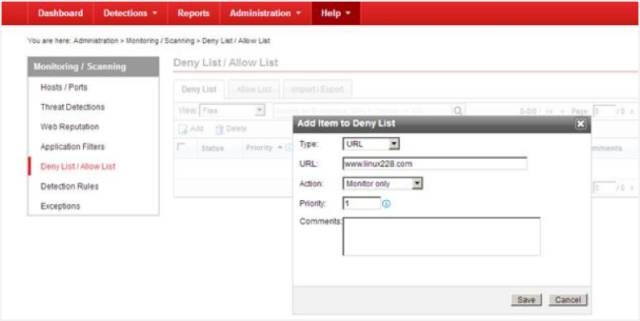

把C&C地址www.linux288.com 添加到TDA监控扫描拒绝列表中,或者添加到自定义检测拒绝列表中,如果发现TDA有相应检测,请协助我们收集该机器的ATTK日志。